- Home

- Proveedores

- Flowmon

- Flowmon Anomaly Detection System (ADS)

Flowmon Anomaly Detection System (ADS)

O Flowmon Anomaly Detection System (ADS).

O Flowmon Anomaly Detection System (ADS) é uma solução de segurança que usa aprendizado de máquina para detectar anomalias ocultas no tráfego da rede. Ele complementa as ferramentas de segurança convencionais e cria um sistema de proteção em várias camadas, capaz de descobrir ameaças em todos os estágios de comprometimento.

O que o Flowmon ADS pode fazer por você:

- Sela a lacuna entre o perímetro e a proteção do ponto final.

- Use o aprendizado de máquina para detectar ameaças desconhecidas e internas.

- Obtenha informações detalhadas sobre o tráfego criptografado.

- Revele comportamentos maliciosos, ataques contra aplicativos de missão crítica e violações de dados em qualquer ponto do ciclo de vida da ameaça.

Como funciona:

1 - Processo de Detecção.

O Flowmon ADS usa vários mecanismos de detecção que se combinam em um recurso versátil que pode examinar o tráfego de rede de vários pontos de vista e, assim, cobrir uma ampla gama de cenários:

- Aprendizado de máquina.

- Linha de base adaptativa.

- Heurísticas.

- Padrões de comportamento.

- Bancos de dados de reputação.

- Deteção baseada em assinatura.

2 - Relatar e visualizar.

A visão analítica fornece uma visualização rica em contexto de ataques com análise detalhada para uma compreensão detalhada do que está acontecendo.

3 - Segmentação e priorização.

Os incidentes são classificados de acordo com suas prioridades com um assistente de personalização fácil de usar que se baseia na configuração pronta para uso testada em batalha.

4 - Resposta.

O Flowmon ADS pode ser integrado ao controle de acesso à rede, autenticação, firewall ou outras ferramentas para resposta imediata a incidentes.

Proveedor: Flowmon

SOLICITE UNA COTIZACIÓN

Principais recursos e benefícios:

- Automação.

As ameaças são detectadas instantaneamente e automaticamente.

- Visão silenciosa.

Aprendizado de máquina e outros algoritmos sofisticados combinados para fornecer insights precisos.

- NetOps e SecOps juntos.

O ADS Flowmon é uma base comum para colaboração na resolução de incidentes.

- Detecção de estágio baixo e lento.

Os ataques são detectados antes dos picos de tráfego, evitando o aumento do perigo.

- Alerta precoce de ameaças.

O reconhecimento de padrões de comportamento detecta ameaças em sua infância.

- Baixa taxa de falsos positivos.

Padrões de comportamento, feeds de reputação e IoCs para complementar a NBA.

- Tempo curto de resposta a incidentes.

Visualização de incidentes rica em contexto para correção instantânea.

- Integração do ecossistema SecOps.

A solução é integrável com sistemas de registro de eventos, emissão de bilhetes e resposta a incidentes.

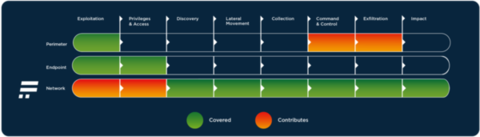

- Vantagem em cada estágio de compromisso.

As abordagens tradicionais de detecção baseada em regras e assinatura, como firewall, IDS / IPS ou antivírus, se concentram na proteção do perímetro e dos terminais. Embora sejam eficazes na detecção da infecção inicial por código ou comportamento malicioso conhecido, eles não oferecem proteção além do perímetro e ponto de extremidade - uma vasta área onde ocorrem ameaças internas. Explorar essa lacuna é a maneira mais comum de roubar dados. Ameaças internas só podem ser descobertas detectando as menores anomalias que mostram indicadores de comprometimento.

¡Gracias! ¡Nos pondremos en contacto con usted pronto!